Active Directory (AD)

Qu’est-ce qu’Active Directory ?

Active Directory (AD) est un service d’annuaire développé par Microsoft pour les réseaux de domaine Windows. Il est inclus dans la plupart des systèmes d’exploitation Windows Server sous la forme d’un ensemble de processus et de services. À l’origine, Active Directory était uniquement chargé de la gestion centralisée des domaines. Toutefois, au fil du temps, il est devenu un terme générique englobant un large éventail de services d’identité fondés sur un annuaire.

Composants clés d’Active Directory

Services de domaine (AD DS): Fournit les mécanismes de stockage des données de l’annuaire et met ces données à disposition des utilisateurs et administrateurs du réseau. AD DS stocke par exemple des informations sur les comptes utilisateurs, comme les noms, mots de passe, numéros de téléphone, etc., et permet à d’autres services réseau d’exploiter ces informations.

Lightweight Directory Services (AD LDS): Propose un service d’annuaire léger et flexible utilisable pour des applications activées par annuaire. Contrairement à AD DS, AD LDS n’a pas besoin d’être déployé sur un contrôleur de domaine et n’a pas à stocker d’informations de domaine Windows.

Certificate Services (AD CS): Fournit un cadre pour créer et gérer des solutions d’identité et d’accès. Cela inclut des capacités d’infrastructure à clés publiques (PKI) pour activer le courrier électronique sécurisé, les certificats SSL pour le web, et plus encore.

Federation Services (AD FS): Permet le partage sécurisé d’informations d’identité entre partenaires de confiance, regroupés au sein d’une fédération, via un extranet ou Internet.

Rights Management Services (AD RMS): Permet aux organisations de protéger les informations numériques contre toute utilisation non autorisée. Cela inclut la protection de données sensibles comme les rapports financiers, les spécifications produit, les données clients et les messages électroniques.

Qu’est-ce qu’un service d’annuaire ?

Imaginez un annuaire téléphonique. Il contient les noms, adresses et numéros de téléphone des habitants d’une ville. Un tel annuaire est un service d’annuaire : il stocke des informations et les rend accessibles aux autres.

Dans un réseau , un service d’annuaire est un service qui stocke des informations sur tous les appareils et utilisateurs connectés . Pensez aux noms, adresses IP, appartenances à des groupes et paramètres de sécurité.

Comme un annuaire téléphonique , un service d’annuaire rend ces informations accessibles aux autres services réseau. Les ordinateurs et les imprimantes peuvent ainsi se trouver, et les utilisateurs peuvent se connecter à leurs ordinateurs et aux partages réseau.

Fonctionnalités d’Active Directory

Gestion centralisée des ressources et de la sécurité: Fournit un point unique à partir duquel les administrateurs peuvent gérer les ressources réseau et leurs objets de sécurité associés.

Services d’authentification et d’autorisation évolutifs, sécurisés et administrables: AD utilise des contrôleurs de domaine pour authentifier les utilisateurs et les appareils au sein d’un domaine Windows.

Services d’annuaire: Stocke les informations, les organise et fournit l’accès aux données contenues dans l’annuaire.

Stratégie de groupe: Aide les administrateurs à gérer et configurer efficacement les systèmes d’exploitation, les applications et les paramètres utilisateur dans un environnement Active Directory.

Réplication: Garantit que les modifications effectuées sur un contrôleur de domaine sont automatiquement répliquées vers les autres contrôleurs de domaine du même domaine.

Structure hiérarchique d’Active Directory

L’architecture d’Active Directory est conçue comme un cadre hiérarchique afin de fournir un service d’annuaire évolutif, organisé et sécurisé. Cette structure comprend notamment des forêts, des arborescences de domaine, des domaines et des unités d’organisation (OU), qui sont essentiels pour gérer et sécuriser efficacement les objets Active Directory. Les professionnels de l’IT utilisent cependant le plus souvent les appellations anglaises, à savoir forests, domain trees, domains et organizational units.

Forêts (Forests): Une forêt est le niveau le plus élevé de la structure Active Directory. Elle contient un ou plusieurs domaines qui partagent un schéma commun, un catalogue global et une configuration d’annuaire. La forêt sert de frontière de sécurité au sein d’Active Directory, à l’intérieur de laquelle tous les domaines se font confiance.

Arborescences de domaine (Domain Trees): Une arborescence de domaine est un ensemble de domaines organisés selon une structure hiérarchique. Elle offre un moyen logique de regrouper et gérer des domaines selon la localisation géographique, la fonction ou d’autres critères.

Domaines (Domains): Un domaine est une subdivision au sein d’une forêt et représente une frontière de sécurité et d’administration. Il regroupe et gère des objets tels que des utilisateurs, des ordinateurs et d’autres ressources qui partagent une base de données d’annuaire commune. Tous les domaines d’une forêt partagent une relation d’approbation, ce qui permet de partager aisément les ressources et l’administration à l’échelle de la forêt.

Unités d’organisation (Organizational Units (OU’s)): OU sont des conteneurs au sein d’un domaine qui organisent les objets de l’annuaire en groupes administratifs logiques. Les administrateurs peuvent déléguer des autorisations en attribuant des droits à des utilisateurs ou à des groupes pour des OU spécifiques, ce qui permet un modèle de gestion décentralisé. Les OU peuvent aussi être utilisées pour appliquer des objets de stratégie de groupe (GPO) afin de déployer des paramètres de configuration et de sécurité ciblés sur le réseau.

Objets d’annuaire (Directory Objects): Les objets Active Directory sont les éléments de base de l’annuaire. Ils représentent toutes les ressources gérées dans un réseau Active Directory, comme les utilisateurs, ordinateurs, groupes, périphériques, services et contacts. Chaque objet possède un ensemble d’attributs qui contiennent des informations sur l’objet. Les administrateurs peuvent affecter des objets de stratégie de groupe (GPO) aux objets pour définir des paramètres de configuration et de sécurité.

Objets de stratégie de groupe (Group Policy Objects (GPO’s)): Les GPO sont un puissant instrument pour gérer la configuration et le comportement des objets de l’annuaire. Les GPO permettent d’appliquer de façon centralisée des stratégies et des paramètres, notamment aux utilisateurs et aux ordinateurs dans Active Directory. Au moyen des GPO, les administrateurs peuvent imposer par exemple une politique de mot de passe stricte, définir des arrière-plans de bureau ou des économiseurs d’écran uniformes, ou limiter l’utilisation des imprimantes aux impressions en noir et blanc.

Termes simplifiés pour Active Directory

Pour mieux comprendre la structure hiérarchique d’Active Directory, nous pouvons comparer les différents éléments à des concepts du quotidien :

Forêt: Comparable à un pays.

Arborescence de domaine: Comparable à une province ou une région.

Domaine: Comparable à une ville ou une commune.

OU: Comparable à un quartier.

Objet d’annuaire: Comparable à un habitant.

GPO: Comparable à une loi ou une règle.

Relations d’approbation dans Active Directory

Les relations d’approbation dans Active Directory sont des mécanismes essentiels qui permettent aux utilisateurs d’un domaine d’accéder aux ressources d’un autre. Elles sont cruciales pour garantir aux utilisateurs un accès fluide aux ressources nécessaires, quel que soit le domaine ou la forêt où elles se trouvent. Ces relations sont déterminantes pour gérer les complexités de la sécurité réseau et de l’administration des ressources à travers plusieurs domaines et forêts.

Types d’approbation importants:

Bidirectionnelle (Two Way Trust): La valeur par défaut au sein d’une forêt, qui permet un accès mutuel entre domaines.

Unidirectionnelle (One Way Trust): Autorise l’accès d’un domaine approuvé vers un domaine approuvant, mais pas l’inverse.

Externe (External Trust): Sert à relier des domaines en dehors de la forêt, utile pour la collaboration avec des entités externes.

Entre forêts (Forest Trust): Relie deux forêts afin de partager des ressources tout en conservant des forêts distinctes.

Raccourci (Shortcut Trust): Optimise les chemins d’authentification au sein d’une forêt pour accélérer l’accès.

Royaume (Realm Trust): Met en relation un domaine Active Directory avec des royaumes Kerberos non Windows, afin de permettre l’interopérabilité multiplateforme. Orientation et transitivité des relations d’approbation:

Orientation et transitivité des relations d’approbation:

Orientation: Indique si une relation d’approbation autorise un accès unidirectionnel ou mutuel entre domaines.

Transitivité: Permet aux relations d’approbation de s’étendre au-delà de deux domaines, ce qui simplifie l’accès aux ressources sur l’ensemble du réseau.

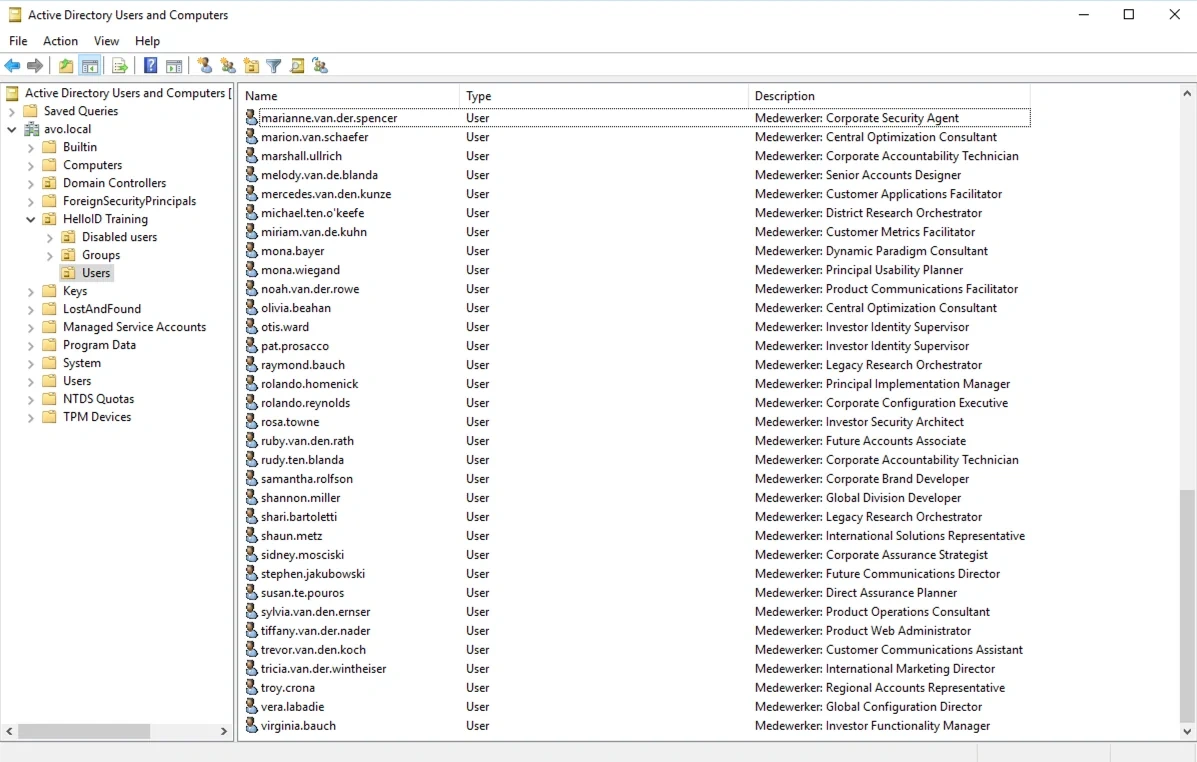

Administration d’Active Directory

En l’absence d’une solution IAM complète telle que HelloID, ADUC devient essentiel pour les tâches administratives quotidiennes dans Active Directory. ADUC permet une gestion directe et manuelle des identités utilisateurs, des droits d’accès et de la hiérarchie organisationnelle.

Bien qu’efficace pour les petites organisations ou des besoins administratifs spécifiques, cette approche manuelle peut devenir lourde et sujette aux erreurs dans des environnements plus vastes et plus dynamiques. La structure hiérarchique d’Active Directory, avec ses forêts, domaines et OU, permet aux administrateurs IT d’organiser et de sécuriser leurs ressources réseau.

Cependant, la complexité de la gestion de ces entités augmente avec la taille et l’étendue de l’organisation. Les solutions IAM complètent Active Directory en automatisant les processus de gestion des identités et de contrôle d’accès, ce qui améliore la sécurité, réduit la charge administrative et optimise l’expérience utilisateur.

Active Directory vs Azure Active Directory

Active Directory (AD) est un service d’annuaire sur site de Microsoft utilisé pour gérer les utilisateurs, les ordinateurs et d’autres ressources dans un réseau Windows. Azure Active Directory (Azure AD) est son pendant cloud qui offre des fonctionnalités similaires, mais se concentre sur la gestion des identités et des droits d’accès pour les services cloud de Microsoft. Azure AD peut être relié à l’AD sur site. Les identités utilisateurs sont alors synchronisées entre les deux systèmes, ce qui offre aux utilisateurs un accès fluide tant aux ressources locales qu’aux ressources cloud. À mesure que davantage d’organisations migrent vers le cloud, Azure AD gagne en importance. Nous observons déjà que de plus en plus d’organisations abandonnent leur Active Directory sur site traditionnel et migrent entièrement vers Azure AD. La migration d’AD vers Azure AD peut toutefois être complexe et n’est pas encore possible pour tous, en particulier pour les organisations disposant d’une infrastructure IT vaste et complexe.

Articles associés

- HospiConnect : ce que les établissements de santé doivent savoir sur le programme 2026-2028

- Les enjeux de la gouvernance des identités dans les secteur de la santé, du public et de l’enseignement

- Conseils pour votre réorganisation grâce à l’IAM

- Organiser le RBAC avec le Role Mining

- Les 10 intégrations les plus courantes dans le secteur de la santé.

- De la physique à HelloID : 25 ans de Tools4ever

- 9 bonnes pratiques pour la gestion des identités et des accès (IAM)

- Trois conseils pour gérer vos données et applications en toute sécurité

- Utiliser une interface simple pour gérer les comptes utilisateurs de l'IT

- L'intérêt de mettre en place une solution IAM pour être en conformité avec la directive NIS2