Organiser le RBAC avec le Role Mining

Dans un précédent article nous avons présenté le contrôle d'accès basé sur les rôles (RBAC), et la manière dont les clients appliquent ce mécanisme. Avec le RBAC, les comptes et les droits sont attribués automatiquement en fonction du rôle de la personne dans l'organisation. Il n'est donc pas nécessaire de définir pour chaque utilisateur quelles ressources il lui faut. À la place, vous utilisez une matrice d'autorisations, également appelée modèle de rôles, dans laquelle vous précisez par rôle quels moyens informatiques sont nécessaires par défaut.

Le défi consiste à élaborer une première version d'un tel modèle de rôles, puis à le maintenir à jour et à l'améliorer. Pour cela, le Role Mining est l'outil idéal. Nous l'abordons plus en détail dans cet article. Nous présentons d'abord brièvement la mise en œuvre du RBAC dans HelloID, puis nous montrons comment le Role Mining y contribue.

Modèle de rôles dans HelloID

Dans HelloID, nous mettons en œuvre un tel modèle RBAC au moyen de règles métier. Une telle règle se compose d'une ou plusieurs conditions et des droits correspondants (permissions). L'intention d'une règle peut par exemple être la suivante:

Chaque utilisateur avec la fonction 'Sales manager' (la condition) reçoit un compte sur le système CRM avec le droit de créer et de modifier des dossiers clients (les permissions).

Beaucoup de personnes pensent qu'il s'agit toujours de fonctions, comme 'Sales manager'. Les règles métier peuvent cependant aussi reposer sur d'autres attributs utilisateur. Par exemple le service où travaille la personne, ou l'établissement concerné. C'est pourquoi nous utilisons également le terme ABAC (Attribute Based Access Control) dans HelloID au lieu de RBAC.

De manière générale, plusieurs règles métier sont nécessaires pour automatiser correctement votre provisionnement. L'ensemble de ces règles constitue votre modèle de rôles.

Défi lors de la construction d'un modèle de rôles

Si tous les processus étaient précisément documentés dans une organisation, y compris qui exécute quelles étapes, avec quelles fonctions informatiques et quelles données, vous pourriez en théorie établir facilement un tel modèle de rôles. En pratique, cette approche descendante donne rarement les résultats escomptés. Si vous demandez aux responsables ce dont leurs collaborateurs ont besoin en termes de comptes et d'autorisations, les informations sont souvent trop peu concrètes et trop globales. Parfois, des mois sont consacrés à une telle analyse et le point de départ est déjà obsolète. Nous privilégions donc une approche beaucoup plus pragmatique, le Role Mining.

Processus de Role Mining pour construire votre modèle de rôles

Le principe du Role Mining est simple: même sans provisionnement automatique, vous cherchiez déjà à attribuer à chaque utilisateur les bons comptes et droits. Cela signifie que les paramètres existants dans vos systèmes informatiques contiennent déjà de nombreuses informations réutilisables pour votre modèle de rôles. Le Role Mining permet d'extraire et d'exploiter ces informations.

Lier les données sources et cibles

Dans le provisionnement automatique, vous utilisez les données utilisateurs d'un système source (généralement l'application RH), pour déterminer quels comptes et quels droits doivent être créés dans les systèmes cibles. Ces systèmes doivent donc être connectés à HelloID. L'une des premières étapes de votre projet d'implémentation consiste à raccorder un système source et un ou plusieurs systèmes cibles. Une fois cette étape réussie, vous pouvez également utiliser ces systèmes connectés pour notre Role Mining. Vous pouvez en effet importer diverses données existantes depuis ces systèmes:

· Depuis les systèmes cibles, nous récupérons de manière ascendante des données sur les comptes et droits attribués, et sur les utilisateurs concernés.

· Depuis le système source, nous récupérons de manière descendante des données sur le rôle de chaque utilisateur. Par exemple, quelle est sa fonction et son service, et quels diplômes possède-t-il.

Avec ces données, nous pouvons établir différents liens entre, d'une part, les rôles des utilisateurs et, d'autre part, les permissions qu'ils ont reçues.

Analyse et détection de modèles

Le Role Mining vous aide à établir ces liens et à identifier des schémas. Supposons que vous employiez 20 account managers, et que 18 sur 20 disposent d'un accès à un dossier spécifique contenant des informations de marché confidentielles. Vous pouvez alors vous demander pourquoi deux collègues n'y ont pas accès. S'il s'agit d'une simple erreur, nous pouvons consigner dans une règle métier générique que désormais chaque account manager recevra automatiquement ce droit.

Pour d'autres groupes d'utilisateurs également, vous voyez quelles permissions ont été attribuées, et vous pouvez y déceler des corrélations à intégrer dans des règles métier. Avec un tel rapport de Role Mining, un administrateur IT, un spécialiste RH et un consultant HelloID peuvent généralement composer en une seule session un premier ensemble utile de règles métier.

Des grands groupes aux petites équipes

Nous procédons du plus large au plus précis. Lorsque des droits peuvent être attribués à l'ensemble de la population ou, par exemple, à un service complet, cela a toujours la priorité. Dans de nombreuses organisations, tous les collaborateurs reçoivent par défaut un compte de messagerie et des applications bureautiques. L'accès à un partage de département est accordé à tous les membres de ce service, indépendamment de leur fonction spécifique. Vous pouvez donc accorder ces permissions au moyen d'une règle métier applicable à l'ensemble de la population ou au service. Ce n'est que lorsque c'est nécessaire que nous définissons des règles métier pour de plus petits groupes d'employés exerçant par exemple une fonction spécialisée.

Nous parcourons ainsi, dans le processus de Role Mining, l'ensemble des rôles afin d'identifier un maximum de permissions que nous pouvons automatiser sous forme de règles métier. Il est important de noter que les rôles ne sont pas toujours structurés de manière purement hiérarchique, des chevauchements existent. Les managers hiérarchiques peuvent constituer un rôle à part, mais chaque manager travaille souvent aussi dans un service donné. Si une permission n'est attribuée qu'à quelques managers, il ne s'agit peut-être pas d'une 'permission de manager' typique, mais d'un droit accordé en raison du service de la personne. Le Role Mining peut ainsi mettre en évidence de nombreuses relations, mais des connaissances IT et organisationnelles restent nécessaires pour tirer les bonnes conclusions.

Règle des 80-20

L'objectif n'est pas d'automatiser tous les droits. Notre règle empirique est que vous pouvez généralement automatiser correctement environ 80 % de vos droits. En plus de ces droits dits de base, il reste environ 20 % qu'il est souvent préférable de gérer manuellement ou via le libre-service. L'automatisation fonctionne en général mieux pour des rôles opérationnels bien définis, comme les personnels soignants, que pour les rôles de support. Heureusement, ce groupe opérationnel est souvent beaucoup plus important, ce qui rend l'automatisation particulièrement rentable.

Outil de Role Mining dans HelloID

Le processus de Role Mining décrit ci-dessus est utilisé lors du déploiement initial de HelloID. En général, l'application RH est connectée en système source, et comme systèmes cibles l'Active Directory et ou Entra ID. Avec cette analyse de Role Mining, vous vous limitez encore aux droits de base, mais elle constitue déjà en pratique une excellente première étape pour la gestion automatisée des comptes et des droits.

Pour autant, le travail ne s'arrête pas là. Progressivement, vous souhaiterez connecter d'autres applications métier et automatiser les droits associés. Avec le temps, des éléments évolueront également. Votre paysage IT peut changer entre-temps, les processus métier peuvent être réorganisés, ou la classification des fonctions peut être ajustée. Tous ces éléments peuvent avoir un impact sur votre modèle de rôles.

Pour vous accompagner, nous avons développé un outil de Role Mining au sein du module Governance de HelloID. Les administrateurs HelloID disposent ainsi d'un rapport périodique de Role Mining leur permettant d'étendre et d'améliorer progressivement le modèle de rôles de leur organisation. Vous contribuez directement à un cycle dit Plan-Do-Check-Act (PDCA), une exigence des normes modernes de sécurité de l'information telles que l'ISO 27001.

Aperçu de l'outil HelloID Role Mining

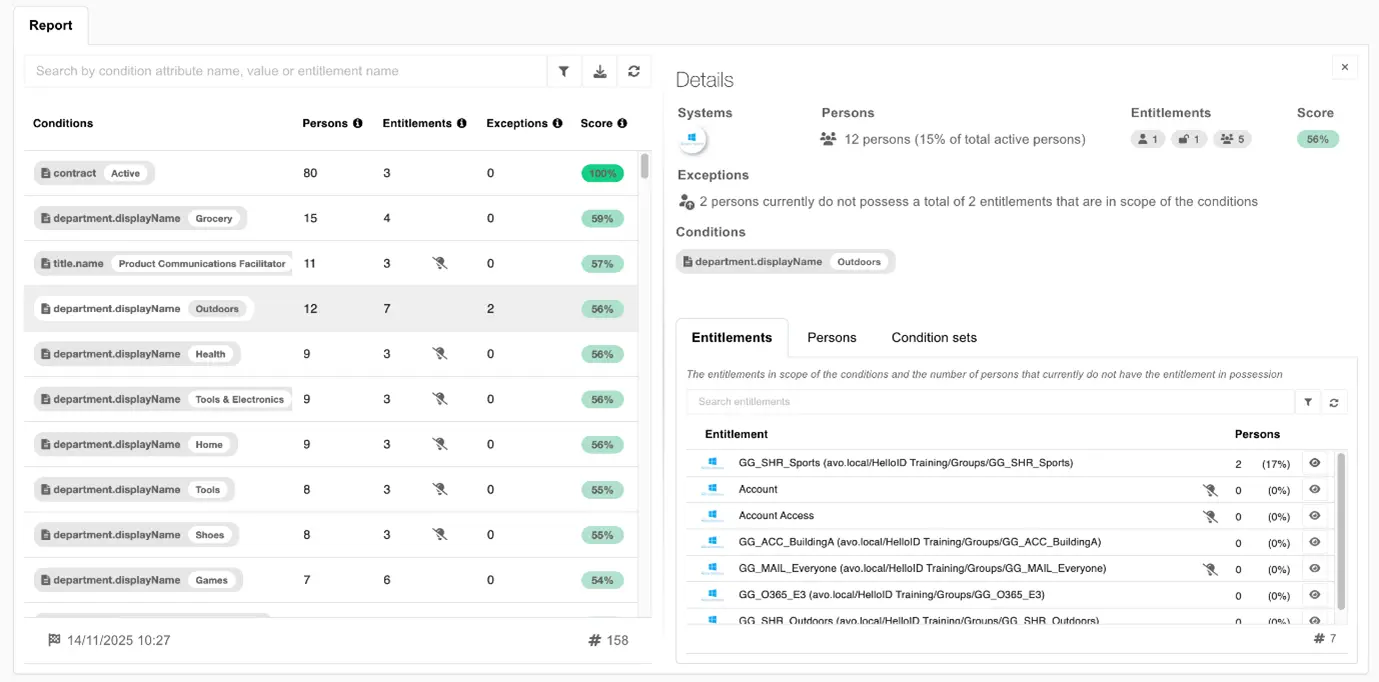

Vous trouverez ci-dessous un exemple. Le rapport HelloID Role Mining présente différents groupes d'utilisateurs, filtrés selon une ou plusieurs conditions. En haut figure la population totale, donc toutes les personnes disposant d'un contrat. Vous pouvez également filtrer par collaborateurs par service, tels que Grocery et Health, mais aussi par utilisateurs avec un intitulé de poste spécifique, tel que Product Communications Facilitator.

Pour chaque groupe, vous voyez le nombre d'utilisateurs, et les droits attribués dans les différents systèmes cibles. Les exceptions sont également signalées et vous pouvez zoomer facilement sur un groupe particulier. Vous voyez par exemple que, chez deux collaborateurs du service Outdoors, une permission spécifique manque, avec tous les détails associés. En tant qu'administrateur, vous pouvez ainsi évaluer régulièrement l'état de votre modèle de rôles et identifier les axes d'amélioration. Il est utile de signaler les permissions déjà utilisées dans un 'groupe parent'. Cela évite d'accorder des droits en double.

En savoir plus sur le module Governance?

Jusqu'à présent, nous utilisions uniquement un processus de Role Mining lors du déploiement initial de HelloID Provisioning, afin de constituer facilement un premier modèle de rôles. Avec le nouvel outil de Role Mining, nous pouvons désormais développer, optimiser et maintenir ce modèle de rôles en continu. La fonctionnalité de Role Mining est disponible dans le cadre du module Governance. Inscrivez-vous à une démo gratuite pour découvrir par vous-même comment les fonctionnalités de gouvernance fonctionnent dans votre environnement HelloID.

Écrit par :

Arnout van der Vorst

IAM Architect

Arnout van der Vorst est architecte en gestion d'identité chez Tools4ever et travaille dans l'entreprise depuis plus de 20ans. En tant qu'architecte, Arnout se concentre sur la conception et le développement de nouvelles fonctionnalités, solutions et services de la société. Arnout a étudié les sciences informatiques supérieures à la Hogeschool d'Utrecht.