Trois conseils pour gérer vos données et applications en toute sécurité

27 avril 2020

Authentification à deux facteurs, quelles sont les options?

24 avril 2020

Authentification unique, efficacité et sécurité

19 avril 2020

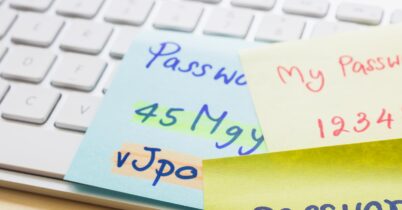

Se connecter simplement avec un nom d’utilisateur et un mot de passe n’est pas suffisant dans de nombreux cas, donc une vérification supplémentaire (2FA) est nécessaire.

27 janvier 2020

Optimiser la Gestion des Groupes de Sécurité Active Directory avec des outils

27 juin 2013

Gérer l’assistant Outlook Office sans accès direct à la boîte aux lettres

29 avril 2013

Un Portail en libre-service pour toutes les demandes informatiques

29 avril 2013

Les faux-pas à éviter sur la route de l’Identity Management | Identity-Management.fr

29 avril 2013

Quelle est la rentabilité de l’Identity Management (Business plan) ? – Calcul du Retour sur Investissement

29 avril 2013

Gestion automatique des comptes utilisateurs à partir d’un SIRH

29 avril 2013

Les Mairies européennes utilisent UMRA pour la gestion de leur Active Directory

29 avril 2013

Votre stratégie de gestion des identités : un menu « à la carte »

25 mars 2013

Nous voulons automatiser toute la gestion des identités et des accès, MAIS…

25 mars 2013